6月16日 · 2014年

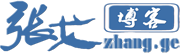

解决SecureCRT的vim中为下划线而无高亮问题,附最佳护眼配色方案。

11801 7 23

6月12日 · 2014年

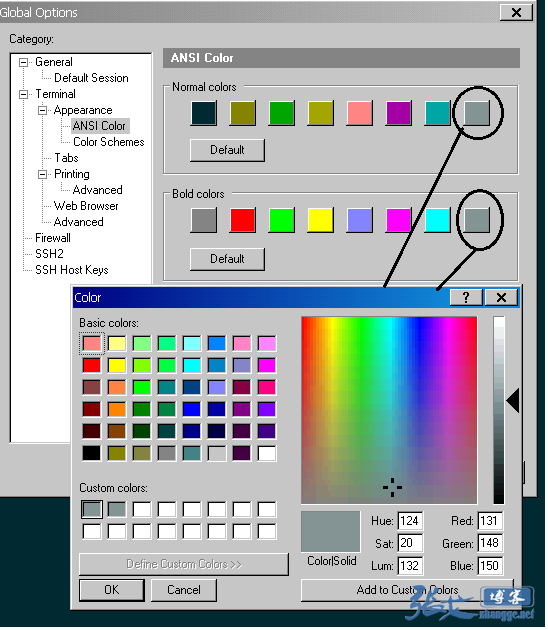

解决Centos下vsftp无法上传文件的问题,附vsftp配置详解

30082 47 22

5月24日 · 2014年

妹子你真萌:一次心惊肉跳的服务器误删文件的恢复过程

3913 7 44

5月19日 · 2014年

LVS中Windows作为真实主机(RealServer)时的设置方法

2323 3 22

5月15日 · 2014年

10个超有趣的Linux命令

4581 1 23

5月4日 · 2014年

在Linux中发现IP地址冲突的方法

5000 3 8

4月30日 · 2014年

详解Linux系统的CPU负载均值

5542 2 17

4月29日 · 2014年

教你如何查看Linux的CPU负载

1854 34 6

4月23日 · 2014年

Linux服务器的进程查看命令详解

2495 17 11

4月22日 · 2014年

Llinux文件目录权限及chmod命令简析

1290 1 10

4月4日 · 2014年

Linux优化方法收集与整理

1607 5 15

4月3日 · 2014年

Linux :MAC 地址克隆方法

2290 3 25